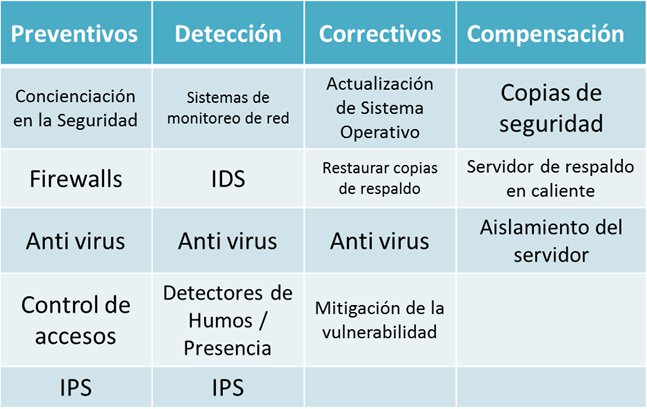

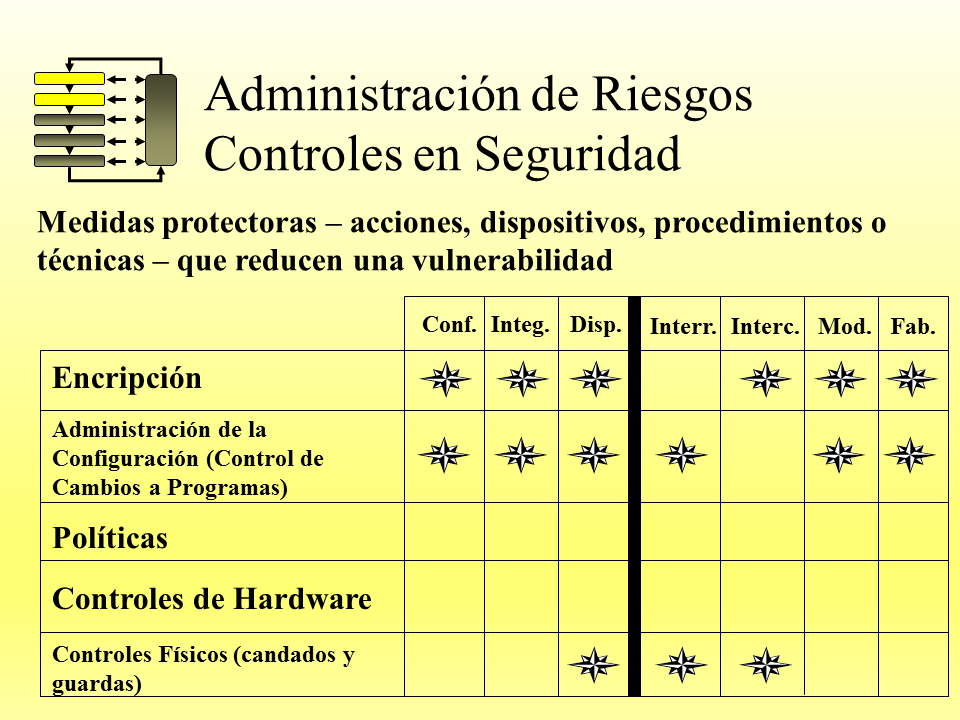

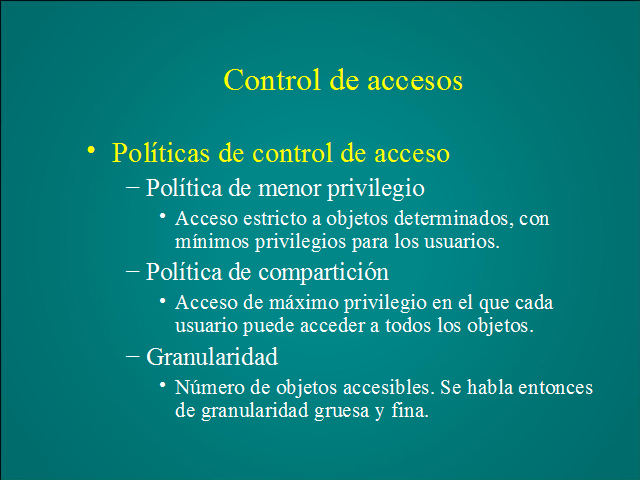

Bienvenido(a) a la Unidad 1: Controles Administrativos y Controles de Aplicación, del programa de formación Control y Seguridad Informática. - PDF Free Download

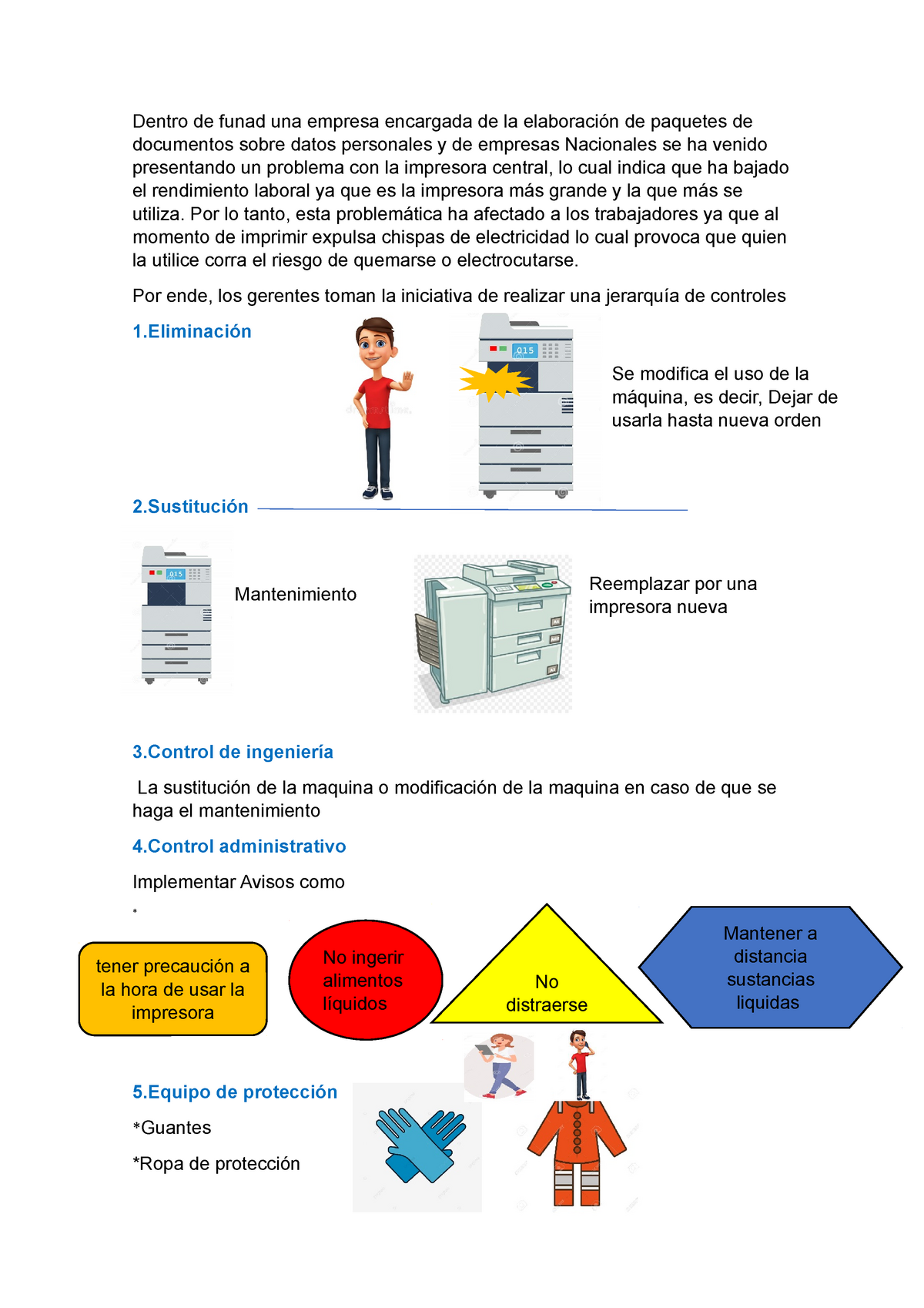

Ejemplo practico sobre la jerarquía de controles - Dentro de funad una empresa encargada de la - Studocu