La Seguridad Informática, Control De Acceso, Protección De Datos Vector De Concepto Isométrica Plana Ilustraciones Svg, Vectoriales, Clip Art Vectorizado Libre De Derechos. Image 61182370.

La adaptabilidad de los sistemas de control de acceso como elemento clave para garantizar la seguridad del sistema a largo plazo | Trablisa Integrated Security

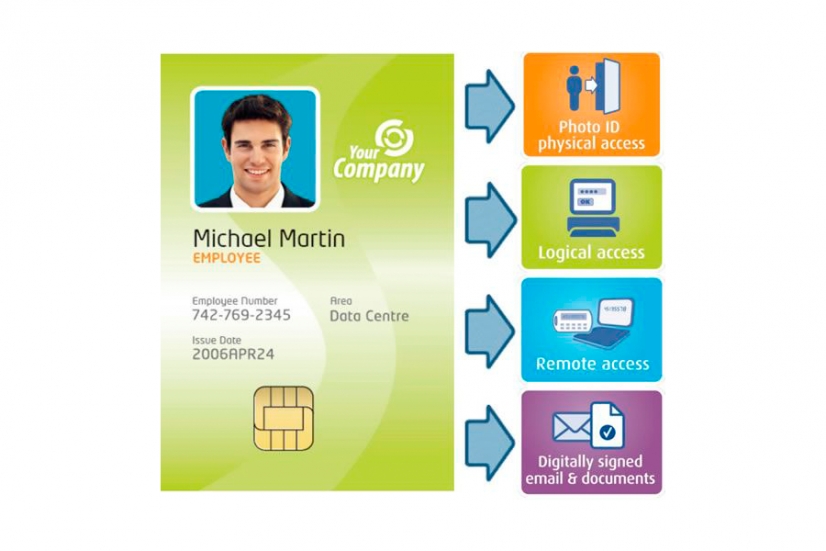

Conductas de seguridad. Seguridad activa: Control de acceso y Encriptación. | Ticsalborada2 Wiki | Fandom

La Seguridad Informática, Protección De Datos, El Concepto De Control De Acceso Ilustraciones Svg, Vectoriales, Clip Art Vectorizado Libre De Derechos. Image 55492731.